Как исправить уязвимость Microsoft «Follina» MSDT Windows Zero-Day

Microsoft признала критическую уязвимость нулевого дня в Windows, затрагивающую все основные версии, включая Windows 11, Windows 10, Windows 8.1 и даже Windows 7. Уязвимость, идентифицированная с помощью трекера CVE-2022-30190 или Follina, позволяет злоумышленникам удаленно запускать вредоносное ПО в Windows без запуска Защитника Windows или другого программного обеспечения безопасности. К счастью, Microsoft поделилась официальным обходным решением для снижения риска. В этой статье мы подробно описали шаги по защите ваших ПК с Windows 11/10 от последней уязвимости нулевого дня.

Исправление уязвимости нулевого дня Windows «Follina» MSDT (июнь 2022 г.)

Что такое уязвимость Follina MSDT Windows Zero-Day (CVE-2022-30190)?

Прежде чем мы перейдем к шагам по устранению уязвимости, давайте разберемся, что такое эксплойт. Эксплойт нулевого дня, известный по коду отслеживания CVE-2022-30190, связан со средством диагностики поддержки Microsoft (MSDT). С помощью этого эксплойта злоумышленники могут удаленно запускать команды PowerShell через MSDT при открытии вредоносных документов Office.

«Уязвимость удаленного выполнения кода существует, когда MSDT вызывается с использованием протокола URL из вызывающего приложения, такого как Word. Злоумышленник, успешно воспользовавшийся этой уязвимостью, может запустить произвольный код с привилегиями вызывающего приложения. Злоумышленник затем может устанавливать программы, просматривать, изменять или удалять данные или создавать новые учетные записи в контексте, разрешенном правами пользователя». объясняет Майкрософт.

Как исследователь Кевин Бомонт объясняет, атака использует функцию удаленного шаблона Word для получения файла HTML с удаленного веб-сервера. Затем он использует схему URI ms-msdt MSProtocol для загрузки кода и выполнения команд PowerShell. В качестве примечания: эксплойт получил название «Фоллина», потому что файл примера ссылается на 0438, код города Фоллина, Италия.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

На этом этапе вам может быть интересно, почему защищенный просмотр Microsoft не остановит документ от открытия ссылки. Ну, это потому, что выполнение может произойти даже за пределами защищенного просмотра. Как исследователь Джон Хаммонд выделенный в Твиттере ссылка могла быть запущена прямо из панели предварительного просмотра Проводника в виде файла в формате Rich Text Format (.rtf).

По данным ArsTechnica отчетисследователи из Shadow Chaser Group обратили внимание Microsoft на уязвимость еще 12 апреля. Хотя Microsoft ответила неделю спустя, компания вроде отписался поскольку они не могли воспроизвести то же самое на своем конце. Тем не менее, уязвимость теперь помечена как нулевой день, и Microsoft рекомендует отключить протокол URL-адресов MSDT в качестве обходного пути для защиты вашего ПК от эксплойта.

Уязвим ли мой ПК с Windows для эксплойта Follina?

На своей странице руководства по обновлениям безопасности Microsoft перечислила 41 версию Windows, уязвимую для уязвимости Follina CVE-2022-30190. Он включает в себя Windows 7, Windows 8.1, Windows 10, Windows 11 и даже выпуски Windows Server. Ознакомьтесь с полным списком затронутых версий ниже:

- Windows 10 версии 1607 для 32-разрядных систем

- Windows 10 версии 1607 для систем на базе x64

- Windows 10 версии 1809 для 32-разрядных систем

- Windows 10 версии 1809 для систем на базе ARM64

- Windows 10 версии 1809 для систем на базе x64

- Windows 10 версии 20H2 для 32-разрядных систем

- Windows 10 версии 20H2 для систем на базе ARM64

- Windows 10 версии 20H2 для систем на базе x64

- Windows 10 версии 21H1 для 32-разрядных систем

- Windows 10 версии 21H1 для систем на базе ARM64

- Windows 10 версии 21H1 для систем на базе x64

- Windows 10 версии 21H2 для 32-разрядных систем

- Windows 10 версии 21H2 для систем на базе ARM64

- Windows 10 версии 21H2 для систем на базе x64

- Windows 10 для 32-разрядных систем

- Windows 10 для систем на базе x64

- Windows 11 для систем на базе ARM64

- Windows 11 для систем на базе x64

- Windows 7 для 32-разрядных систем с пакетом обновления 1

- Windows 7 для 64-разрядных систем с пакетом обновления 1 (SP1)

- Windows 8.1 для 32-битных систем

- Windows 8.1 для систем на базе x64

- Windows РТ 8.1

- Windows Server 2008 R2 для 64-разрядных систем с пакетом обновления 1 (SP1)

- Windows Server 2008 R2 для систем на базе x64 с пакетом обновления 1 (установка Server Core)

- Windows Server 2008 для 32-разрядных систем с пакетом обновления 2

- Windows Server 2008 для 32-разрядных систем с пакетом обновления 2 (установка Server Core)

- Windows Server 2008 для 64-разрядных систем с пакетом обновления 2 (SP2)

- Windows Server 2008 для 64-разрядных систем с пакетом обновления 2 (установка Server Core)

- Виндовс Сервер 2012

- Windows Server 2012 (установка ядра сервера)

- Windows Server 2012 R2

- Windows Server 2012 R2 (установка ядра сервера)

- Виндовс сервер 2016

- Windows Server 2016 (установка ядра сервера)

- Виндовс Сервер 2019

- Windows Server 2019 (установка ядра сервера)

- Windows Server 2022

- Windows Server 2022 (установка ядра сервера)

- Исправление ядра Windows Server 2022 Azure Edition

- Windows Server, версия 20H2 (установка ядра сервера)

Отключить протокол MSDT URL для защиты Windows от уязвимости Follina

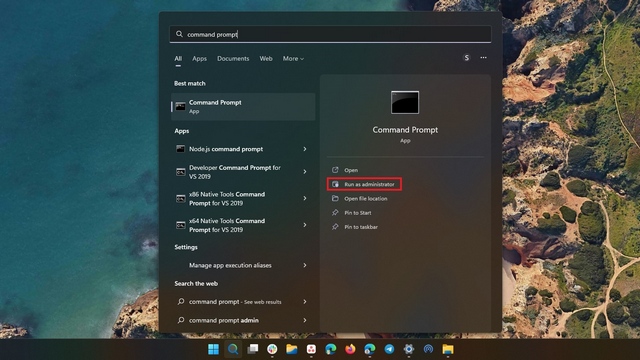

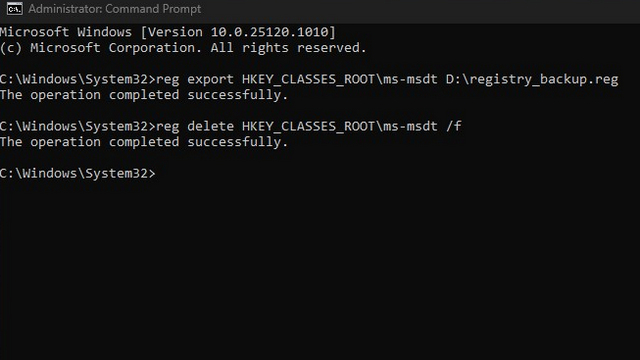

1. Нажмите клавишу Win на клавиатуре и введите «Cmd» или «Командная строка». Когда появится результат, выберите «Запуск от имени администратора», чтобы открыть окно командной строки с повышенными привилегиями.

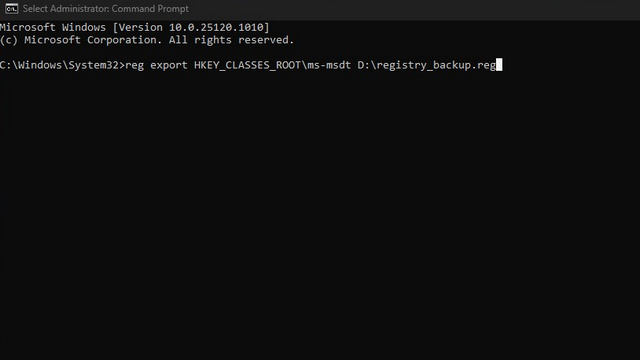

2. Перед изменением реестра используйте приведенную ниже команду для создания резервной копии. Таким образом, вы можете восстановить протокол после того, как Microsoft выпустит официальный патч. Здесь путь к файлу относится к месту, где вы хотите сохранить файл резервной копии .reg.

reg экспорт HKEY_CLASSES_ROOT\ms-msdt

3. Теперь вы можете запустить следующую команду, чтобы отключить протокол MSDT URL. В случае успеха вы увидите текст «Операция успешно завершена» в окне командной строки.

рег удалить HKEY_CLASSES_ROOT\ms-msdt/f

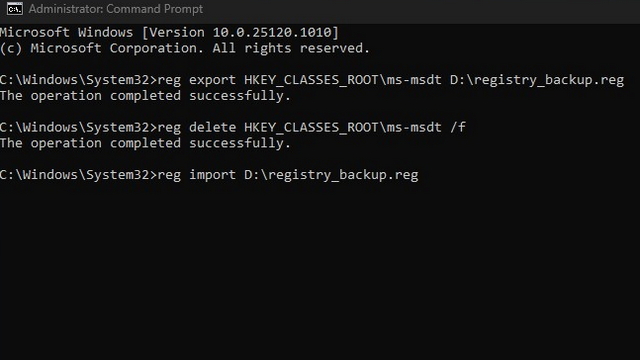

4. Чтобы восстановить протокол позже, вам придется использовать резервную копию реестра, сделанную на втором шаге. Выполните приведенную ниже команду, и вы снова получите доступ к протоколу URL-адресов MSDT.

регулярный импорт

Защитите свой ПК с Windows от уязвимости MSDT Windows Zero-Day

Итак, это шаги, которые вам нужно выполнить, чтобы отключить протокол URL-адресов MSDT на вашем ПК с Windows, чтобы предотвратить эксплойт Follina. Пока Microsoft не выпустит официальное исправление безопасности для всех версий Windows, вы можете использовать этот удобный обходной путь, чтобы оставаться защищенным от уязвимости нулевого дня CVE-2022-30190 Windows Follina MSDT. Говоря о защите вашего ПК от вредоносных программ, вы также можете рассмотреть возможность установки специальных инструментов для удаления вредоносных программ или антивирусного программного обеспечения, чтобы обезопасить себя от других вирусов.

![Как включить пробуждение по локальной сети в Windows 11 и 10 [Guide]](https://okdk.ru/wp-content/uploads/2021/11/shutterstock_530895469-1.jpg)