Что такое руткит?

Сегодня существует множество типов вредоносных программ, и руткит-вредоносные программы являются одними из самых распространенных. Руткиты также вызывают особые хлопоты, так как они спроектированы так, чтобы оставаться скрытыми в вашей системе.

Так как же определить руткит? Что такое руткит-атака? И как от них защититься?

Что такое руткит?

Руткит – это тип вредоносного программного обеспечения, которое предназначено для атак на компьютерные системы путем использования передовых векторов вторжений для обхода стандартных протоколов безопасности. Руткиты также используют сложные методы обфускации, чтобы скрыть их на виду в ядрах системы.

Обычно вредоносные программы-руткиты используются для слежки за действиями системы, кражи данных, контроля жизненно важных операций машины и установки других типов вредоносных программ. Обычно это достигается за счет получения привилегий системного администратора высокого уровня.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Таким образом, многие из них трудно устранить. В некоторых случаях для удаления этого класса компьютерных червей требуется полное переформатирование жесткого диска и переустановка ОС. В крайних случаях оптимальным решением является замена оборудования.

Типы вредоносных программ для руткитов

Существует множество типов вредоносных программ-руткитов. Вот некоторые из наиболее распространенных типов руткитов.

1. Прошивка руткитов

Самые продвинутые руткиты – это руткиты прошивки. Это связано с тем, что они нацелены на секторы с высоким уровнем привилегий, такие как компоненты базовой системы ввода / вывода (BIOS) и унифицированного расширяемого интерфейса микропрограмм (UEFI).

BIOS и UEFI являются основными целями, потому что они содержат жизненно важные системные компоненты, которые имеют привилегии, превышающие Ring 0. BIOS и UEFI также отвечают за загрузку всех основных микропрограмм, программного обеспечения и оборудования при загрузке компьютера.

По теме: что такое UEFI и как он обеспечивает большую безопасность?

Повреждение этих системных компонентов позволяет хакерам лучше контролировать системные ресурсы.

2. Аппаратные руткиты

Аппаратные руткиты предназначены для работы с периферийными аппаратными устройствами, такими как маршрутизаторы Wi-Fi, веб-камеры и жесткие диски.

Их обычно называют аппаратными вредоносными программами, потому что они могут контролировать компоненты аппаратной системы, перехватывать любые полезные данные, которые проходят через них, и отправлять их хакерам.

3. Руткиты загрузчика

Руткит загрузчика нацелен на сегмент основной загрузочной записи в системе. Загрузчик отвечает за запуск операционной системы.

Он определяет место на жестком диске, где хранится операционная система, чтобы обеспечить загрузку через оперативную память (RAM). Заменив загрузчик по умолчанию на загрузчик, созданный хакерами, злоумышленники могут получить доступ к большинству модулей системы.

4. Руткиты приложений

Руткиты приложений являются наиболее распространенным типом руткитов. Они нацелены на приложения в Windows, особенно на те, которые обычно используются для ввода конфиденциальных данных.

Наиболее целевыми приложениями обычно являются браузеры и собственные приложения Windows, такие как Microsoft Word и Excel.

Как вредоносное ПО с руткитами попадает в систему

Вредоносные программы с руткитами обычно заражают компьютерную систему различными способами.

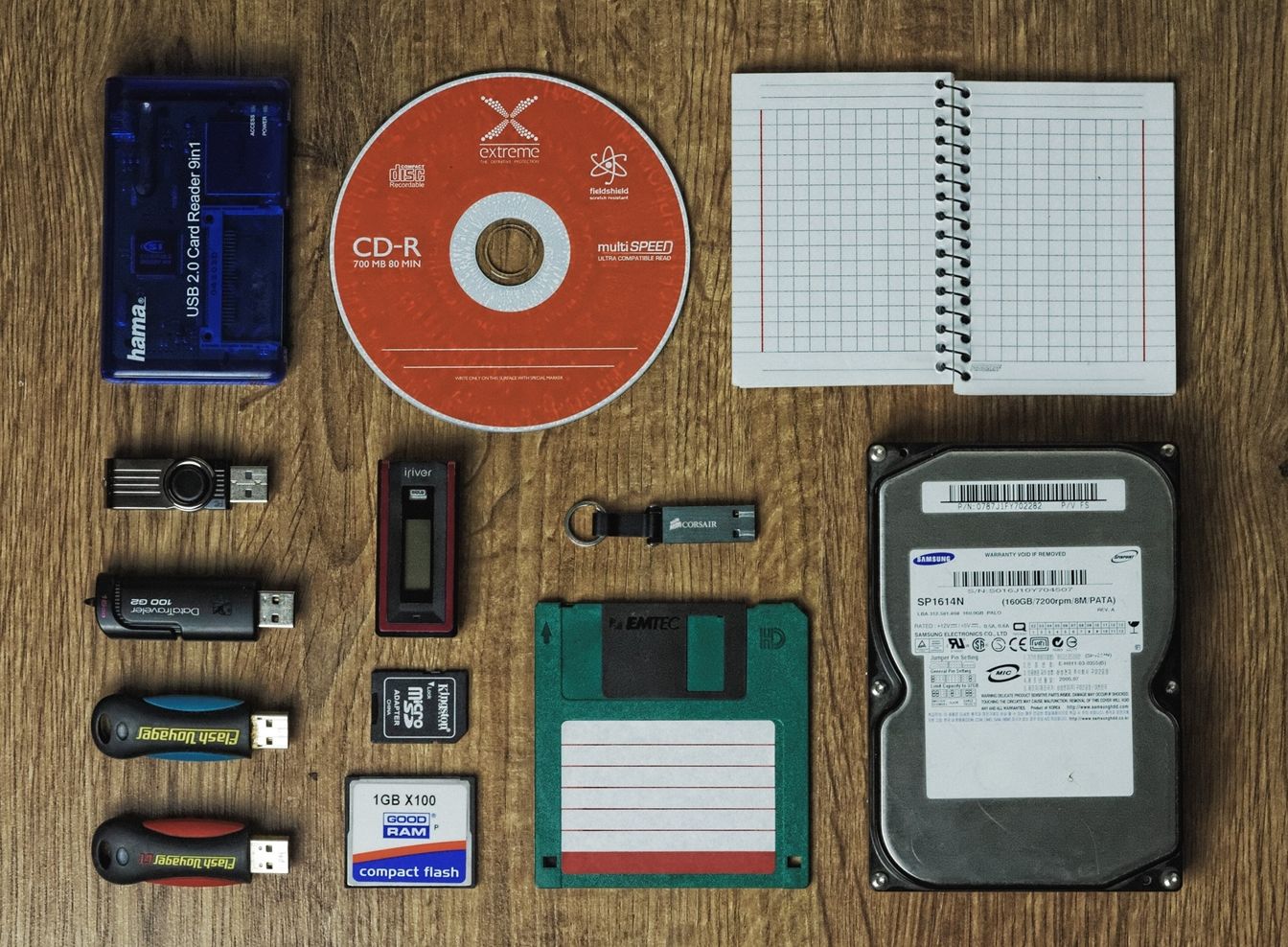

1. Портативные носители данных

Заражение через носители данных, такие как USB-флеш-накопители и внешние жесткие диски, являются одними из самых распространенных. Это потому, что они популярны, недороги и портативны. Поскольку они регулярно используются для передачи данных между компьютерами, они часто становятся мишенью для кампаний по заражению.

В большинстве случаев вредоносное ПО, предназначенное для распространения через USB-накопители, способно обнаружить, когда устройство подключено к компьютеру. Как только это установлено, он выполняет вредоносный код, который внедряется на жесткий диск. Эта техника атаки помогает хакерам заполучить новых последовательных жертв.

2. Зараженные вложения

Другой вектор заражения, способствующий распространению руткитов, – это зараженные вложения. В этих типах уловок адресатам отправляются законно выглядящие электронные письма с вложениями вредоносных программ, обычно замаскированные под срочные уведомления. Последовательность заражения вредоносным ПО начинается после открытия электронных писем и загрузки вложений.

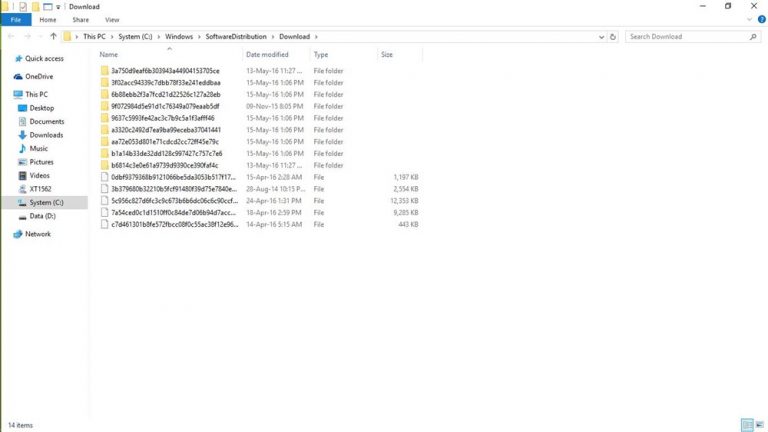

В случае успешного заражения хакеры используют руткиты для изменения каталогов операционной системы и ключей реестра. Они также могут перехватывать конфиденциальные данные и сообщения на компьютере, например сообщения чата.

Связанный: Как обнаружить небезопасные вложения электронной почты

Для удаленного управления вычислительными функциями злоумышленники используют руткиты, чтобы открывать TCP-порты в Windows и записывать исключения брандмауэра.

3. Загрузка неподписанных приложений на торрент-сайты

Еще один способ распространения новых заражений руткитами – загрузка неподписанных приложений с торрент-сайтов. Поскольку файлы в большинстве случаев повреждены, обычно нет возможности убедиться в их сохранности.

Таким образом, многие приложения содержат вредоносное ПО, в том числе руткиты.

Как предотвратить и удалить вредоносное ПО Rootkit

Руткиты чрезвычайно опасны, когда они завладевают машиной. Вот несколько способов предотвратить заражение руткитами.

1. Используйте надежное антивирусное программное обеспечение.

Использование надежного антивирусного программного обеспечения является одним из первых шагов, которые необходимо предпринять при попытке предотвратить заражение руткитами. Среди лучших антивирусных пакетов для этих типов заражений – Avast, Kaspersky, Bitdefender, ESET Nod32 и Malwarebytes.

У Kaspersky есть специальный быстрый инструмент под названием Kaspersky TDSSKiller, предназначенный для обнаружения и удаления руткитов семейства TDSS. Сканирование обычно занимает всего несколько минут. McAfee также имеет автономный инструмент RootkitRemover, который может избавиться от руткитов Necurs, ZeroAccess и TDSS.

2. Избегайте открытия писем из неизвестных источников.

Иногда руткиты распространяются через вложения в сообщениях электронной почты и чат-приложениях. Обычно хакеры обманом заставляют цель открыть письмо с сомнительным предложением или срочным уведомлением.

После открытия вложения начинается последовательность заражения.

Не загружайте вложения и не переходите по ссылкам в сообщениях электронной почты, в которых вы не уверены.

3. Обновите программное обеспечение

Время от времени хакеры нацелены на устаревшие приложения, полные ошибок. Это одна из основных причин, по которой Windows регулярно выпускает системные исправления и рекомендует включать автоматические обновления.

Как правило, конфиденциальные приложения, такие как браузеры, следует регулярно обновлять, поскольку они являются шлюзами в Интернет. Таким образом, их безопасность имеет первостепенное значение для защиты всей операционной системы.

Связано: Общие сведения о вредоносных программах: распространенные типы, о которых вам следует знать

Последние выпуски обычно содержат обновленные функции безопасности, такие как средства защиты от криптоджекинга, блокировщики всплывающих окон и механизмы защиты от отпечатков пальцев. Установленное антивирусное программное обеспечение и межсетевые экраны также должны регулярно обновляться.

4. Используйте сканеры обнаружения руткитов.

Лучше всего использовать различные средства обнаружения руткитов для предотвращения этих типов заражений. Не все руткиты можно обнаружить с помощью определенных антивирусных программ. Поскольку большинство руткитов запускаются в начале системных процессов, сканеры, работающие при загрузке системы, очень важны.

В этом случае сканер времени загрузки Avast является одним из лучших для этого. Он начинает сканирование на наличие вредоносных программ и руткитов непосредственно перед запуском Windows и очень эффективно обнаруживает их до того, как они скроются в ядрах системы посредством эмуляции.

Защита от вирусов руткитов

Сканирование системы в безопасном режиме – еще один прием, используемый для обнаружения большинства вирусов в их неактивной форме. Если это не сработает, поможет форматирование жесткого диска и переустановка операционной системы.

Для дополнительной защиты от руткитов рекомендуется заменить стандартные компьютеры компьютерами с защищенным ядром. У них есть самые современные и продуманные механизмы предотвращения угроз.